Proton Meet, der neue Dienst für Videokonferenzen, verspricht Schutz vor amerikanischen Behörden und Vertraulichkeit, läuft aber teilweise auf amerikanischer Infrastruktur.

Die schweizerische Anbieterin Proton, bekannt für Proton Mail und Proton VPN, hat mit Proton Meet einen neuen Dienst für Videokonferenzen lanciert.

Für Proton Meet verspricht Proton unter anderem Folgendes:

«Unterhalte dich ganz vertraulich: Während andere Videokonferenz-Apps deine Anrufe ausspionieren und KI mit deinen Daten trainieren können, ist Proton Meet vollkommen vertraulich. Die Ende-zu-Ende-Verschlüsselung sorgt dafür, dass deine Audioinhalte, Videos und Chats privat bleiben – sogar vor Proton.»

Und:

«Gesichert mit branchenführender Technologie: Proton Meet verwendet fortschrittliche Messaging Layer Security (MLS), um die Inhalte deiner Videositzungen und Chats vor neugierigen Blicken zu schützen […].»

Und auch:

«Geschützt durch europäische Datenschutzgesetze: Gestützt auf Europas strengen Rahmen für Privatsphäre schützt Proton deine Daten mit Gesetzen, die zu den weltweit strengsten gehören. So sind sie sicher vor US-Überwachung und ausländischen Zugriffsanfragen.»

Proton positioniert Proton Meet gezielt als Alternative zu amerikanischen Angeboten wie Google Meet, Microsoft Teams oder Zoom.

In seinem Blogbeitrag vom 31. März 2026 schreibt Andy Yen, Gründer und Geschäftsführer von Proton, unter anderem (in deutscher Übersetzung):

«In der heutigen instabilen geopolitischen Lage können Gesetze wie der US CLOUD Act US-amerikanische Videokonferenzplattformen dazu zwingen, sämtliche gespeicherten Daten herauszugeben – selbst wenn sich die Server ausserhalb der Vereinigten Staaten befinden. Dies stellt Organisationen, die der DSGVO, dem CCPA oder ähnlichen Datenschutzgesetzen unterstehen, vor erhebliche Compliance-Herausforderungen.

Deshalb haben wir Proton Meet entwickelt: einen Ende-zu-Ende-verschlüsselten Videoanrufdienst, der die Gespräche schützt, auf die es am meisten ankommt. Von wichtigen Geschäftsentscheidungen bis hin zu sensiblen persönlichen Gesprächen – Proton Meet stellt sicher, dass all deine vertraulichen Unterhaltungen geschützt bleiben.»

Aufgrund dieser Werbung von Proton dürfte es viele Nutzer, die Schutz vor amerikanischen Behörden suchen, überraschen, dass Proton Meet teilweise auf amerikanischer Infrastruktur läuft.

Welche amerikanische Infrastruktur verwendet Proton für Proton Meet?

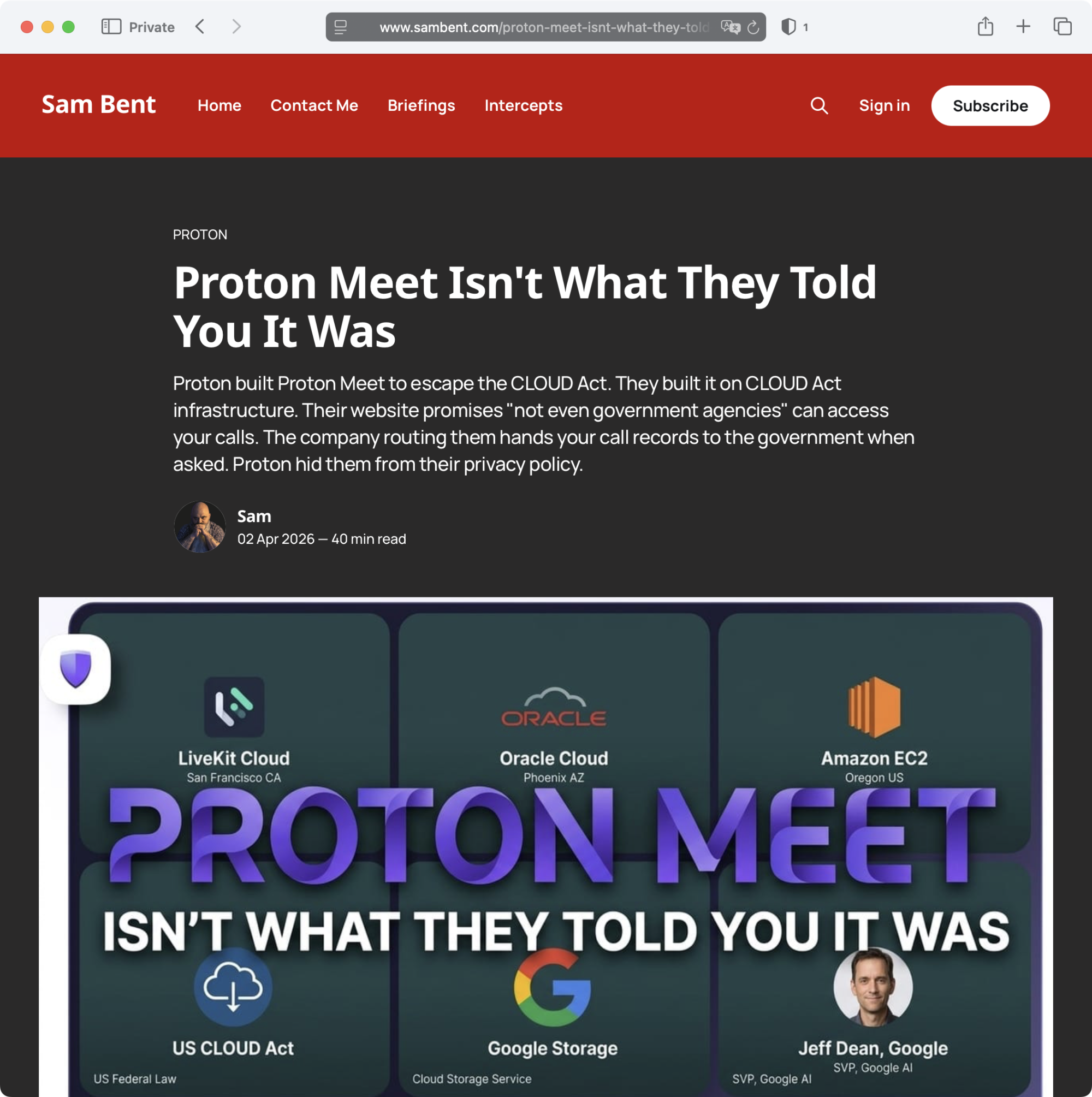

Der Sicherheitsexperte Sam Bent verglich die Werbung von Proton mit der technischen Umsetzung von Proton Meet. In einem ausführlichen Blogbeitrag vom 2. April 2026 gelangt Sam Bent zum Ergebnis, dass Proton Meet teilweise auf amerikanischer Infrastruktur läuft.

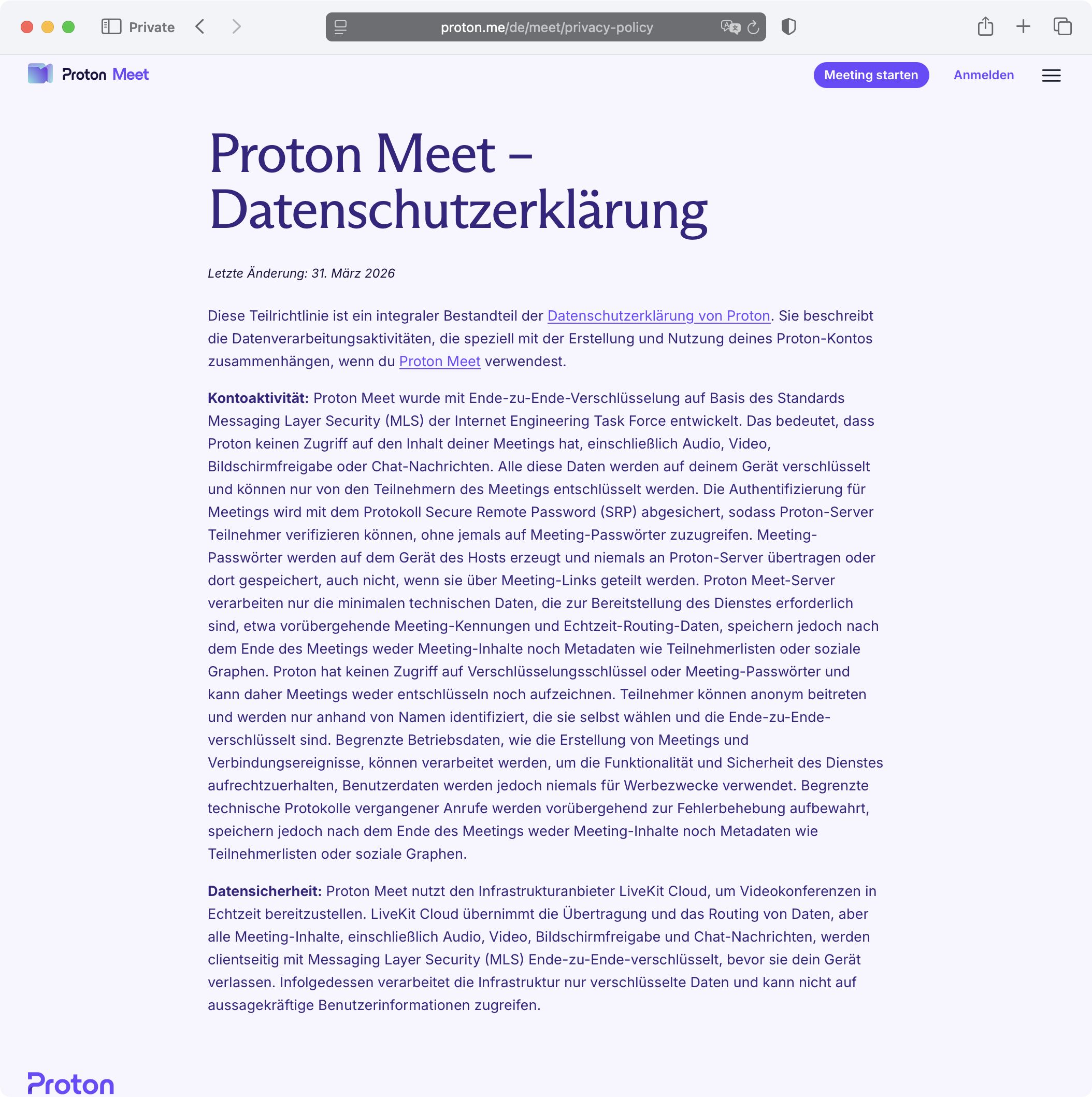

Der entscheidende Hinweis findet sich in der Datenschutzerklärung für Proton Meet:

«Datensicherheit: Proton Meet nutzt den Infrastrukturanbieter LiveKit Cloud, um Videokonferenzen in Echtzeit bereitzustellen.»

Was Proton in der Datenschutzerklärung nicht ausdrücklich erwähnt:

LiveKit Cloud ist ein Angebot der LiveKit Inc. mit Sitz in den USA. LiveKit kann damit dem US CLOUD Act unterliegen, vor dem Proton die Nutzer von Proton Meet nach eigenen Angaben ausdrücklich schützen möchte.

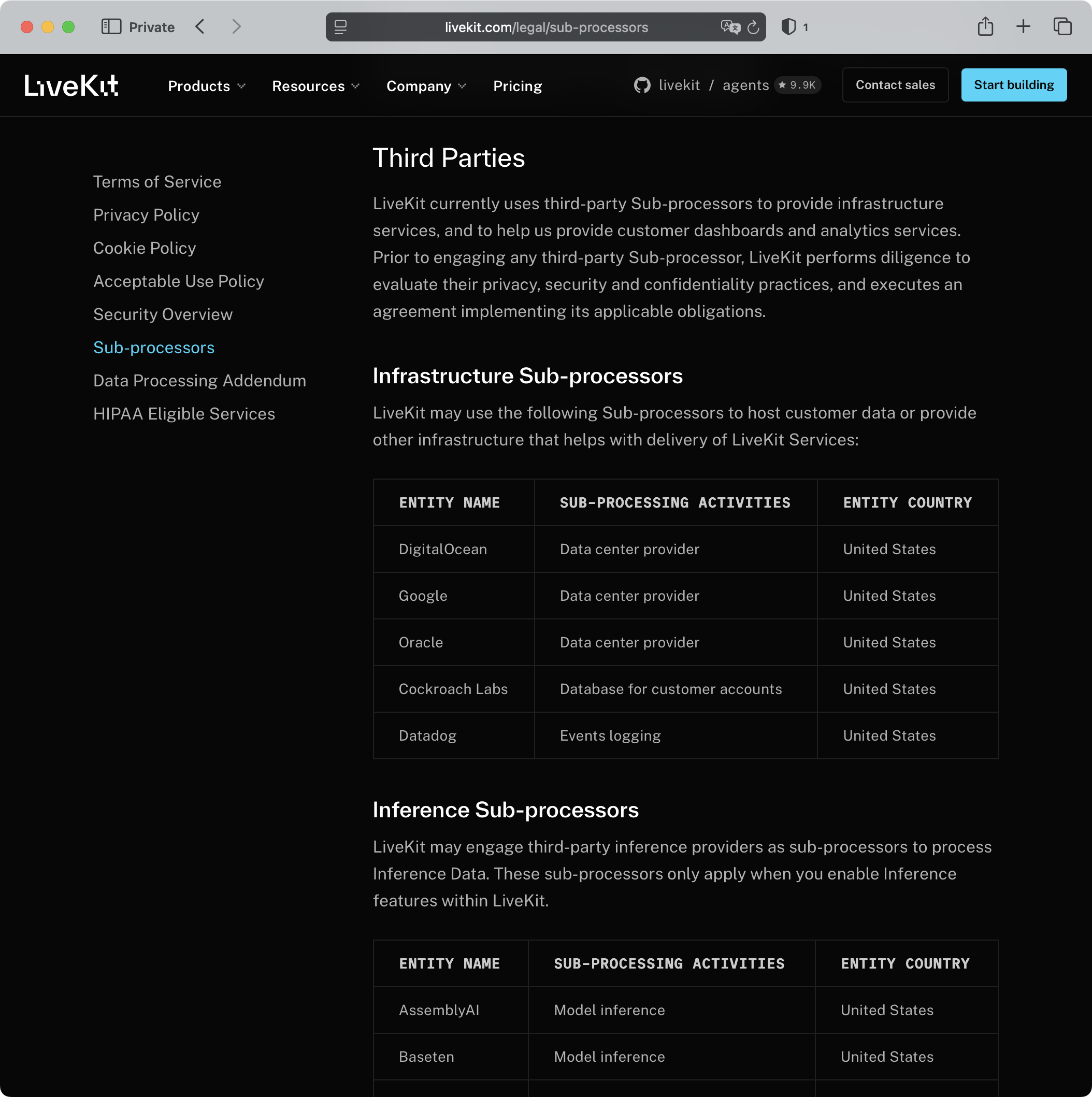

Gemäss dem Auftragsverarbeitungsvertrag (AVV) nutzt LiveKit als eigene Infrastruktur die Datacenter der amerikanischen Anbieter DigitalOcean, Google und Oracle.

In der Datenschutzerklärung weist LiveKit darauf hin, dass man auf Nutzerdaten zugreifen sowie diese aufbewahren und offenlegen kann, wenn das Unternehmen glaubt, eine solche Offenlegung sei angemessen oder erforderlich (in deutscher Übersetzung):

«Gesetzlich vorgeschriebene und ähnliche Offenlegungen: Wir können auf deine Daten zugreifen, diese aufbewahren und offenlegen, wenn wir der Auffassung sind, dass dies erforderlich oder angemessen ist, um: (a) Anfragen von Strafverfolgungsbehörden, Anforderungen der nationalen Sicherheit und rechtlichen Verfahren wie Gerichtsbeschlüssen oder Vorladungen nachzukommen […] oder (c) deine, unsere oder die Rechte, das Eigentum oder die Sicherheit anderer zu schützen. Zur Klarstellung: Eine Offenlegung deiner Daten kann erfolgen, wenn du über die Dienste anstössige Inhalte veröffentlichst.»

Bei LiveKit gilt im Übrigen gemäss den Allgemeinen Geschäftsbedingungen (AGB) für die Nutzung kalifornisches Recht mit Gerichts- oder Schiedsverfahren gemäss amerikanischem bzw. kalifornischem Recht.

Welche Grenzen hat die Ende-zu-Ende-Verschlüsselung bei Proton Meet?

Viele Nutzer verwenden Dienste von Proton gezielt als Alternative zu amerikanischen Cloud-Diensten. Sie verlassen sich auf die Werbung von Proton und rechnen nicht damit, dass sie mit einem Dienst wie Proton Meet indirekt amerikanische Infrastruktur nutzen.

Proton erwähnt nicht, dass LiveKit ein amerikanisches Angebot ist, verspricht aber unter anderem den folgenden Schutz durch Ende-zu-Ende-Verschlüsselung:

«LiveKit Cloud übernimmt die Übertragung und das Routing von Daten, aber alle Meeting-Inhalte, einschließlich Audio, Video, Bildschirmfreigabe und Chat-Nachrichten, werden clientseitig mit Messaging Layer Security (MLS) Ende-zu-Ende-verschlüsselt, bevor sie dein Gerät verlassen. Infolgedessen verarbeitet die Infrastruktur nur verschlüsselte Daten und kann nicht auf aussagekräftige Benutzerinformationen zugreifen.»

In seinem Blogbeitrag erklärt Sam Bent, wieso die amerikanische Infrastruktur trotz Ende-zu-Ende-Verschlüsselung ein Problem ist (in deutscher Übersetzung):

«Die Architektur weist tatsächlich zwei Ebenen auf. Die von Proton kontrollierte Ebene – der Schlüsselaustausch und das kryptografische MLS-Protokoll – läuft auf schweizerischer Infrastruktur: meet-mls.proton.me wird zu 185.70.42.112 aufgelöst, AS62371 Proton AG, Plan-les-Ouates, Genf. Das Verschlüsselungsdesign ist real. Die Geschäftsseite von Proton bezeichnet dies als ‹Zero-Knowledge-Server-Architektur›, was für die MLS-Schlüsselaustauschserver in Genf zutrifft.

Dies gilt nicht für die LiveKit-SFU-Server, die jedes Verbindungsereignis verarbeiten, die IP-Adresse jedes Teilnehmers sehen und Verbindungsmetadaten speichern. Die SFU-Routing-Ebene – die Server, über die dein eigentlicher Anruf läuft – basiert auf Infrastruktur eines US-amerikanischen Unternehmens.

Die Funktion ‹Pinned Region› von LiveKit ermöglicht es Unternehmenskunden, Audio- und Videostreams über EU-Knoten in Frankfurt oder London zu leiten. Ob Proton diese Funktion konfiguriert hat, ist nicht bestätigt, und die von mir während des Einführungszeitraums beobachteten Sitzungen waren mit US-Infrastruktur verbunden.»

Amerikanische Behörden können allerdings unter bestimmten Voraussetzungen gestützt auf den US CLOUD Act auch auf Daten in Frankfurt oder London zugreifen. Ein solcher Zugriff ist in London dank dem entsprechenden «CLOUD Act Agreement» zwischen dem Vereinigten Königreich und den USA rechtlich erleichtert.

Ferner gilt eine allfällige «Pinned Region» nicht für das «Events Logging». Für die Telemetrie nutzt LiveKit immer die amerikanische Anbieterin Datadog.

Wie erklärt Proton die Nutzung amerikanischer Infrastruktur?

In der Datenschutzerklärung für Proton Meet fällt auf, dass Proton auffallend spezifisch verspricht, LiveKit könne «nicht auf aussagekräftige Benutzerinformationen zugreifen».

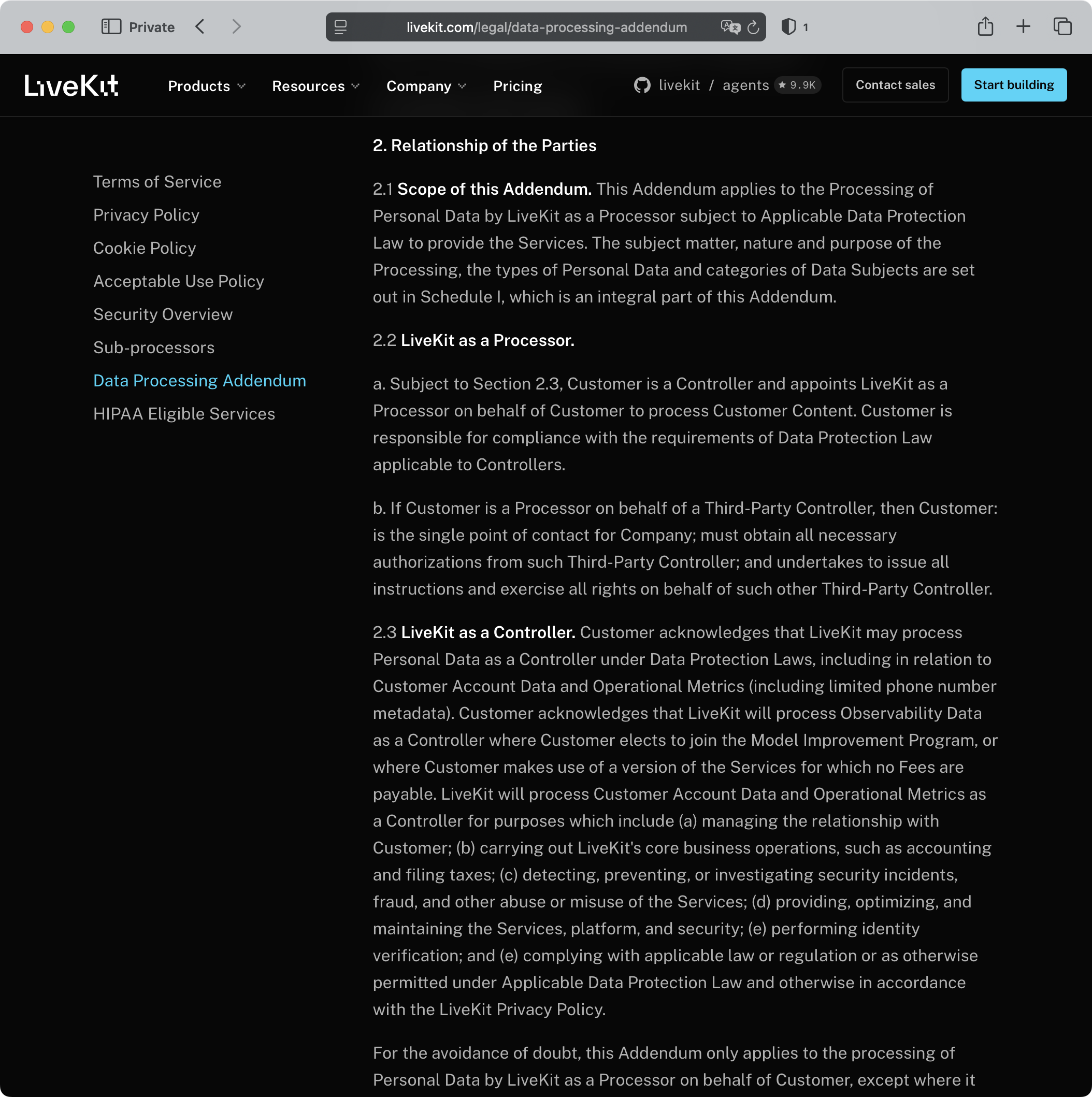

LiveKit hält im Auftragsverarbeitungsvertrag (AVV) allerdings unter anderem fest, dass das Unternehmen in eigener Verantwortung – also nicht als Auftragsverarbeiterin für Proton – unter anderem folgende Daten bearbeiten könne (in deutscher Übersetzung):

«LiveKit als Verantwortlicher: Der Kunde nimmt zur Kenntnis, dass LiveKit personenbezogene Daten als Verantwortlicher im Sinne der Datenschutzgesetze bearbeiten kann, einschliesslich im Zusammenhang mit Kundenkontodaten und Betriebsmetriken […].»

Und:

«LiveKit verarbeitet Kundenkontodaten und Betriebsmetriken als Verantwortlicher zu Zwecken, die unter anderem Folgendes umfassen: […] Erkennung, Verhinderung oder Untersuchung von Sicherheitsvorfaellen, Betrug und sonstigem Missbrauch der Dienste […] und […] Einhaltung geltender Gesetze oder Vorschriften oder sonstige Zulässigkeit nach anwendbarem Datenschutzrecht sowie im Übrigen gemaess der LiveKit-Datenschutzerklärung.»»

Sam Bent beurteilt in seinem Blogbeitrag das besonders eng gehaltene Versprechen von Proton wie folgt (in deutscher Übersetzung):

«Die Datenschutzerklärung von Proton besagt, dass sie keine Metadaten ‹wie etwa, wer sich mit wem getroffen hat, nachdem der Anruf beendet wurde› speichern. Lies das genau. Was während des Anrufs protokolliert wird, bleibt unbehandelt. Die Datenschutzerklärung hält zudem fest, dass ‹begrenzte technische Protokolle vergangener Anrufe vorübergehend zu Debugging-Zwecken gespeichert werden›, ohne eine definierte Dauer für ‹vorübergehend› anzugeben […].

Die Ausnahmen sind bewusst eng gefasst: Es wird spezifiziert, dass keine ‹Teilnehmerlisten oder sozialen Graphen› gespeichert werden, doch IP-Adressen und Verbindungszeitstempel sind weder Teilnehmerlisten noch soziale Graphen. Die Formulierung schliesst die Speicherung Ihrer Kontaktliste aus. Sie sagt nichts darüber aus, ob Ihre IP-Adresse gespeichert wird, wenn sie einen Oracle-Server in Phoenix erreicht.»

Auf der Informationsseite «The Proton Meet Security Model: Private by Design» betont Proton unter anderem, bei Proton Meet könnten Teilnehmer die IP-Adressen der anderen Teilnehmer nicht sehen, anders als beispielsweise bei FaceTime oder bei WhatsApp (in deutscher Übersetzung):

«Offenlegung von IP-Adressen: Diese Dienste [wie FaceTime oder WhatsApp] verwenden häufig standardmässig Peer-to-Peer-Verbindungen […]. Das bedeutet, dass Teilnehmer die IP-Adressen der jeweils anderen sehen können, wodurch ihre physischen Standorte preisgegeben werden können […].»

Das ändert allerdings nicht daran, dass LiveKit und die anderen Anbieter der verwendeten amerikanischen Infrastruktur die IP-Adressen der Nutzer von Proton Meet sehen, wie Sam Bent in seinem Blogbeitrag erklärt (in deutscher Übersetzung):

«Die Lösung von Proton verbirgt deine IP-Adresse vor anderen Teilnehmern, indem sämtlicher Datenverkehr über die SFU-Server von LiveKit geleitet wird. Deine IP-Adresse erreicht jedoch weiterhin die LiveKit-Cloud auf der Infrastruktur von Oracle in Phoenix, Arizona.

Anonymer Name, anonymer Teilnahme – deine IP-Adresse liegt dennoch auf amerikanischer Infrastruktur, die dem CLOUD Act und entsprechenden Zwangsmassnahmen unterliegt.

Das Peer-to-Peer-IP-Leck wurde dadurch gelöst, dass die IP-Adressen aller Teilnehmer bei einem einzelnen US-Unternehmen zentralisiert werden.

Mit Blick auf die staatliche Überwachung ist das die schlechteste Lösung.»

Proton schützt Teilnehmer von Proton Meet vor anderen Teilnehmern, aber nicht vor dem Zugriff amerikanischer Behörden auf IP-Adressen und andere Metadaten.

Fazit: Amerikanische Infrastruktur steht im Spannungsverhältnis zur Werbung für Proton Meet

Proton wirbt mit europäischer Souveränität, Schutz vor amerikanischen Behörden und Vertraulichkeit. Diese Werbung steht in einem Spannungsverhältnis zur Verwendung amerikanischer Infrastruktur.

Sam Bent, der bereits auf entsprechende Widersprüche bei Proton Mail hingewiesen hatte, gelangt in seinem Blogbeitrag insbesondere zu folgendem Fazit:

«Nach meinen Erkenntnissen ist die Verschlüsselung von Proton Meet technisch tatsächlich vorhanden. Das MLS-Protokoll ist legitim, der WASM-Kern läuft clientseitig, und das Meeting-Passwort befindet sich im URL-Fragment, das der Browser nie an den Server übermittelt – sodass selbst die eigenen Server von Proton es nicht sehen. Diese Designentscheidungen sind tragfähig.

Gleichzeitig wird ein schweizerischer Schutz vor Überwachung nach dem CLOUD Act vermarktet, während die Anrufe über einen vollständig US-amerikanischen Infrastruktur-Stack geleitet werden, der ausdrücklich mit US-Strafverfolgungsbehörden kooperiert, und es wird mit ‹Vertrau uns, wir sind schweizerisch› geworben, obwohl die Netzwerkschicht der Oracle Corporation in Phoenix, Arizona, und Amazon EC2 in Oregon untersteht.»

Wieso Proton für Proton Meet teilweise auf LiveKit Cloud und anderer amerikanischer Infrastruktur setzt, wist unklar. Es bleibt offen, wieso Proton die Infrastruktur für Proton Meet nicht vollständig selbst betreibt.

Siehe auch:

- The Proton Problem (Sam Bent, 7. März 2026)

- FBI erhält Daten über anonymes E‑Mail-Konto bei Proton Mail

- Proton erhält 72 Prozent mehr Anfragen für Nutzerdaten im Jahr 2024

- Proton erteilt keine Auskunft zu Überwachungspflichten für Proton Mail, Proton VPN und Proton Drive

- Welche IP-Adressen muss ProtonMail an Behörden liefern?

Beitragsbild: Google / Gemini.